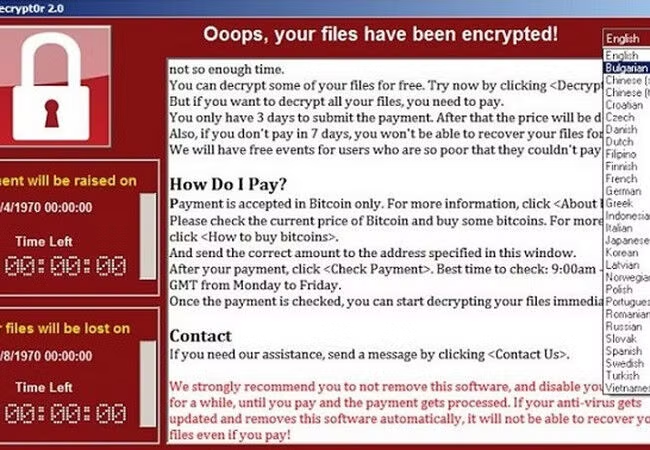

Như thông tin đã công bố, mã độc tống tiền Wanna Crypt0r chỉ trong vài giờ đã lây nhiễm hơn 100 nghìn máy tính tại 74 quốc gia trên thế giới. Ngay trong sáng nay (15/5), hệ thống giám sát virus bước đầu ghi nhận, đã có những trường hợp lây nhiễm mã độc này tại Việt Nam. Con số này có thể tiếp tục tăng vì hôm nay virus có thể bùng phát khi mọi người đi làm trở lại và hệ thống máy tính tại cơ quan, doanh nghiệp được bật lại.

Ghi nhận về mã độc tống tiền Wanna Crypt0r, các chuyên gia bảo mật cho rằng những virus tương tự trước đây chủ yếu được hacker sử dụng để “ghi điểm” chứ không mang tính chất phá hoại, kiếm tiền trực tiếp còn Wanna Crypt0r có thể xếp vào mức nguy hiểm cao nhất vì vừa lây lan nhanh vừa có tính phá hoại nặng nề.

Không những thế, khi mở các file đính kèm ngay cả khi nhận được từ những địa chỉ quen thuộc cũng đều cần hết sức cẩn trọng. Sử dụng các công cụ kiểm tra phần mềm độc hại trực tuyến hoặc có bản quyền trên máy tính với các file này trước khi mở ra.

Cục An toàn thông tin lưu ý, không mở các đường dẫn có đuôi .hta hoặc đường dẫn có cấu trúc không rõ ràng, các đường dẫn rút gọn link và thực hiện biện pháp lưu trữ (backup) dữ liệu quan trọng ngay.

Đối với tổ chức, doanh nghiệp (cụ thể với các quản trị viên hệ thống):

Đối với tổ chức, doanh nghiệp, mà cụ thể với các quản trị viên hệ thống, cần kiểm tra ngay lập tức các máy chủ và tạm thời khóa (block) các dịch vụ đang sử dụng các cổng 445/137/138/139.

Sau đó, tiến hành các biện pháp cập nhật sớm, phù hợp theo từng đặc thù cho các máy chủ windows của tổ chức. Tạo các bản snapshot đối với các máy chủ ảo hóa đề phòng việc bị tấn công.

Các quản trị viên cần có biện pháp cập nhật các máy trạm đang sử dụng hệ điều hành Windows; cập nhật cơ sở dữ liệu cho các máy chủ Antivirus Endpoint đang sử dụng. Đối với hệ thống chưa sử dụng các công cụ này thì cần triển khai sử dụng các phần mềm Endpoint có bản quyền và cập nhật mới nhất ngay cho các máy trạm.

Đồng thời, tận dụng các giải pháp đảm bảo an toàn thông tin đang có sẵn trong tổ chức như Firewall, IDS/IPS, SIEM…để theo dõi, giám sát và bảo vệ hệ thống trong thời điểm nhạy cảm này. Cập nhật các bản cập nhật từ các hãng bảo mật đối với các giải pháp đang có sẵn. Thực hiện ngăn chặn, theo dõi domains đang được mã độc WannaCry sử dụng, để là xác định được các máy tính bị nhiễm trong mạng để có biện pháp xử lý kịp thời: http://www.iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com/

Các quản trị viên cũng cần lưu ý cân nhắc việc ngăn chặn (block) việc sử dung Tor trong mạng nếu doanh nghiệp, tổ chức; thực hiện biện pháp lưu trữ (backup) dữ liệu quan trọng ngay.

Đồng thời, cảnh báo tới người dùng trong tổ chức và thực hiện các biện pháp như nêu trên đối với người dùng và liên hệ ngay với các cơ quan chức năng cũng như các tổ chức, doanh nghiệp trong lĩnh vực an toàn thông tin để được hỗ trợ khi cần thiết.

Trước tình huống khẩn cấp này, Cục An toàn thông tin – Bộ Thông tin và Truyền thông hướng dẫn các tổ chức, cá nhân thực hiện biện pháp xử lý khẩn cấp mã độc này như sau:

Đối với cá nhân

Mỗi cá nhân cần thực hiện cập nhật ngay các phiên bản hệ điều hành windows đang sử dụng. Riêng đối với các máy tính sử dụng Windows XP, sử dụng bản cập nhật mới nhất dành riêng cho sự vụ này tại: https://www.microsoft.com/en-us/download/details.aspx?id=55245&WT.mc_id=rss_windows_allproducts hoặc tìm kiếm theo từ khóa bản cập nhật KB4012598 trên trang chủ của Microsoft.

Người sử dụng cần cập nhật ngay các chương trình Antivius đang sử dụng. Đối với các máy tính không có phần mềm Antivirus cần tiến hành cài đặt và sử dụng ngay một phần mềm Antivirus có bản quyền. Và đặc biệt, mỗi người cần cẩn trọng khi nhận được email có đính kèm và các đường link lạ được gửi trong email, trên các mạng xã hội, công cụ chat…

BKAV phát hành công cụ kiểm tra Wanna Cry miễn phí

Sáng 15/5, Tập đoàn công nghệ Bkav đã phát hành công cụ miễn phí kiểm tra Wanna Cry (cũng được gọi là Wanna Crypt0r hoặc Wanna Crypt) – mã độc tống tiền đang phát tán rất mạnh mẽ tại hơn 90 quốc gia trên thế giới, trong đó có Việt Nam.

Công cụ miễn phí của Bkav giúp người sử dụng quét xem máy tính có đang bị nhiễm Wanna Cry không. Quan trọng hơn, công cụ này có thể kiểm tra và cảnh báo nếu máy tính có chứa lỗ hổng EternalBlue – lỗ hổng mà Wanna Cry đang khai thác để xâm nhập máy tính.

"Người sử dụng có thể tải công cụ từ địa chỉ Bkav.com.vn/Tool/CheckWanCry.exe. Công cụ không cần cài đặt mà có thể khởi chạy luôn để quét. Riêng người sử dụng Bkav Pro hoặc Bkav Endpoint sẽ không cần chạy Tool vì đã có tính năng tự động bảo vệ.

Sau khi quét bằng tool, nếu phát hiện máy tính có lỗ hổng, người dùng cần sao chép toàn bộ dữ liệu quan trọng trên máy, cập nhật bản vá cho hệ điều hành bằng cách vào Windows Update → Check for updates để kiểm tra các bản vá mới nhất.

Để phòng ngừa nguy cơ lây nhiễm mã độc, các chuyên gia khuyến cáo người dùng mở các file văn bản nhận từ Internet trong môi trường cách ly Safe Run và cài phần mềm diệt virus thường trực trên máy tính để được bảo vệ tự động.

Với những máy đã nhiễm độc và đã nhận được yêu cầu trả tiền chuộc dữ liệu, trao đổi với Thương Gia ông Ngô Tuấn Anh, Phó Chủ tịch phụ trách an ninh mạng của Tập đoàn BKAV cho rằng cần thận trọng cân nhắc việc trả tiền theo yêu cầu để lấy lại dữ liệu. Vì không có gì bảo đảm cho việc sau khi trả tiền, chủ nhân của các dữ liệu đã bị mã hóa bới Wanna Crypt0r sẽ nhận lại được dữ liệu của mình.